Apple.com XSS Exploit funnet på iTunes-siden

Oppdatering: Apple har løst bruken!

Jeg antar at dette vil bli løst relativt raskt, men du kan gjøre noen morsomme (og muligens skummelt) ting med Apple.coms iTunes Affiliate-nettsteder bare ved å endre URL-parametrene. Den endrede Apple.com-nettadressen er dannet som følger: http://www.apple.com/itunes/affiliates/download/?artistName=OSXDaily.com&thumbnailUrl=http://cdn.osxdaily.com/wp-content/themes/osxdaily-leftalign/img/osxdailylogo2.jpg&itmsUrl=http://www.osxdaily.com&albumName=Best+Mac+Blog+Ever

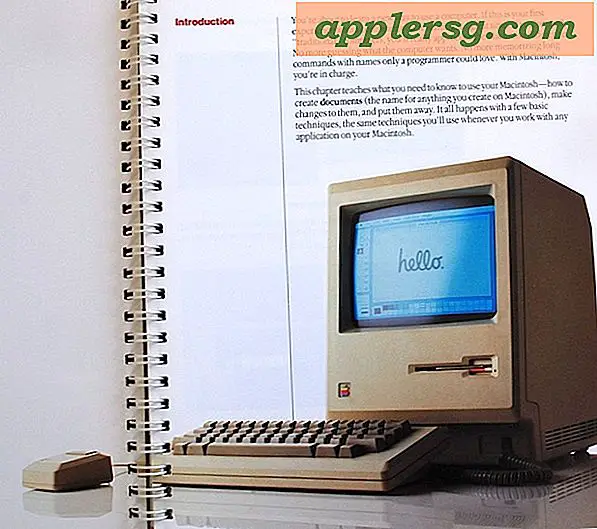

Klikk her for OSXDaily.com versjonen av XSS utnytte på Apple.com - det er trygt, det viser bare hva som er i skjermbildet ovenfor.

Du kan sette hva du vil i nettadressen ved å endre tekst- og bildekoblinger, noe som har ført til noen ekstremt morsomme hackede versjoner av Apples iTunes-nettsted. Andre brukere har videre endret nettadressen for å kunne inkludere andre nettsider, javascripts og flash-innhold via iFrames av andre nettsteder, som åpner døren for alle slags problemer. På dette punktet er det bare morsomt fordi ingen har brukt den til fangeformål, men hvis hullet er åpent for lenge, ikke bli overrasket om noen gjør det. OS X Daglig leser Mark sendte dette tipset inn med en endret kobling som åpnet en serie popup-vinduer, og hadde en iframe som viste mindre enn sødt innhold, vist under den tilsynelatende (selv om hacket) Apple.com-branding, og det er akkurat den typen ting som må unngås. La oss håpe Apple løser dette raskt.

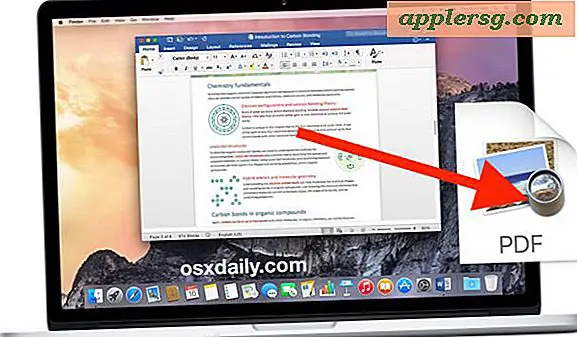

Her er noen flere skjermbilder som viser hva URL-modifikasjonen i handling, bevares for ettertiden:

Her er en som tar Windows 7-vitsen enda lenger ved å sette inn en iframe med Microsofts nettsted i innholdet:

[Leserinnlegg funnet via Reddit: Apple XSS Utnyttelse - Takk Mark! ]